반응형

webhacking.kr old 42번 문제풀이(Writeup)

문제를 들어가면 위와 같이 출력된다. 들어가자 느낀 것이지만 File download 취약점을 이용한 문제로 보인다. 그래서 download를 둘 다 눌러봤는데 test.txt는 다운로드가 가능하지만 flag.docx는 다운로드가 되지 않는다.

코드를 확인해보자.

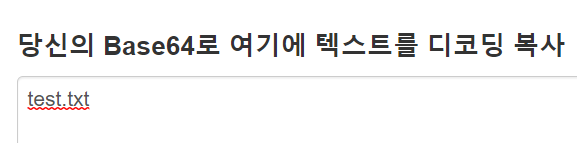

두 개의 링크를 보니까 test.txt는 web-20/?down=dGVzdC50eHQ= 라고 나온다. "dGVzdC50eHQ=" 이 부분이 인코딩 되어 있는 것 같아서 두 가지를 확인해봤다. 처음엔 URL 디코더로 디코딩하니 나오지 않는다. 그래서 base64로 디코딩해봤다.

찾았다. 링크를 base64로 인코딩해서 사용했던 것이다. 그래서 flag.docx를 base64로 인코딩해서 URL에 입력해줬다.

https://webhacking.kr/challenge/web-20/?down=ZmxhZy5kb2N4

이 주소로 입력하면 flag.docx가 다운로드된다.

flag를 찾았다. 파일 다운로드 취약점을 이용한 간단한 문제이다.

728x90

'웹해킹 > webhacking.kr' 카테고리의 다른 글

| webhacking.kr old 36번 문제풀이(Writeup) swap 파일 문제 (0) | 2022.10.18 |

|---|---|

| webhacking.kr old 33번 문제풀이(Writeup) (0) | 2022.10.17 |

| webhacking.kr old 09번 문제풀이(Writeup) (0) | 2022.10.15 |

| webhacking.kr old 11번 문제풀이(Writeup) (0) | 2022.10.14 |

| webhacking.kr old 12번 문제풀이(Writeup) (0) | 2022.10.13 |