반응형

DIMI CTF Web AoJ Writeup

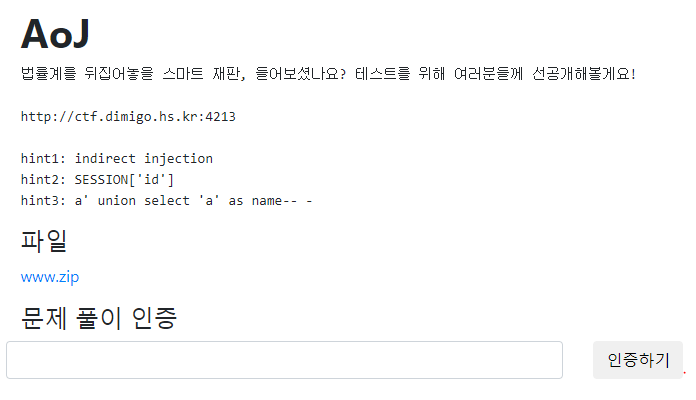

이번엔 union으로 푸는 문제인 것 같다.

문제 페이지에서 로그인을 하면 다음과 같은 페이지가 출력된다. 이것저것 많은 기능이 있는데 핵심만 찾아보자.

파일을 보면 루트에 db.sql 파일이 있다. 보면 'flag'라는 테이블이 있고 flag가 삽입되어 있다. 그러면 "union select table from flag" 명령어를 넣으면 뭔가 보일 것 같다는 생각이 든다. 이번엔 sql 명령어(select문)가 실행되는 파일을 찾아봤다.

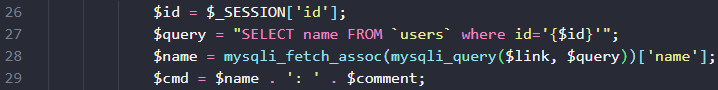

community.php 파일의 쿼리를 보니 select 문이 있었다. where id = {$id}를 입력받으니까 id값에 "union select flag from flag"를 넣어봤다.

SELECT name FROM `users` where id='' union select flag from flag -- -'

먼저 id값을 닫아주고, union 문을 삽입한 후 나머지는 주석 처리한다.

위 화면과 같이 id값을 넣었다.

flag가 출력된다.

728x90

'웹해킹 > DIMI CTF' 카테고리의 다른 글

| DIMI CTF Web simple sqli Writeup (0) | 2022.11.30 |

|---|---|

| DIMI CTF Web simple XSS Writeup & webhook.site (0) | 2022.11.29 |

| DIMI CTF Web exec me Writeup (0) | 2022.11.28 |

| DIMI CTF Web 5 Shard Writeup (0) | 2022.11.27 |